车联网系统安全风险分析

智能网联汽车经历了由2G/3G/4G蜂窝通信实现定位导航、远程管理和e-call服务的阶段后,进入了由DSRC(欧盟)和C-V2X(中国、北美等)技术主导的车路协同时代。随着汽车网联化、智能化的不断升级,汽车已经越来越脱离“机械”的属性,而更像是一台“移动计算机”。车载ECU、软件和网络的扩展,使汽车电器复杂度呈现爆发式的增长。随之而来的是,车辆面临着数据安全隐患的层层威胁,这种威胁与每一位道路使用者息息相关。

从车联网整体架构出发,可以从终端、通信网络和云平台三个方向分别讨论车联网面临的数据安全隐患。

终端侧安全隐患

车载终端OBU和路侧设备RSU面临着不同的安全风险。

OBU安装在车内,通过CAN总线或者车载以太网等接口与车辆进行信息交互,可以获取整车行驶状态信息,在L3以上级别自动驾驶系统上甚至可以参与车辆控制,这就导致车载终端更容易成为恶意攻击的目标。身份冒用、违规操作、个人信息泄露、车辆行驶信息泄露、非法控制车辆,甚至恶意控制车辆都是我们每一个车主将要面临的安全隐患,严重威胁着每一位驾乘人员的个人隐私和生命安全。

RSU对隐私设置没有要求,但作为车联网路侧核心设备,它面临着非法接入、运行环境不确定、设备漏洞、远程升级风险和部署维护风险。

通信网安全隐患

通信网络主要面临着虚假信息、信息监听/窃取、数据篡改/重放、非法入侵、访问控制、假冒终端和隐私泄露等用户面风险。例如,在刚刚过去的2021年C-V2X行业活动中,针对车联网安全,设置验证了4个场景,分别是伪造限速预警防御、伪造红绿灯信息防御、伪造紧急车辆防御、伪造前向碰撞预警防御。

车联网云平台安全隐患

我们一般所说的云平台,可以包括中心业务云、区域云和边缘云。网络爬虫、网络漏洞、非法留存数据、病毒木马、信息泄露、DDoS攻击、APT攻击,甚至可以通过云平台非法控制车辆。

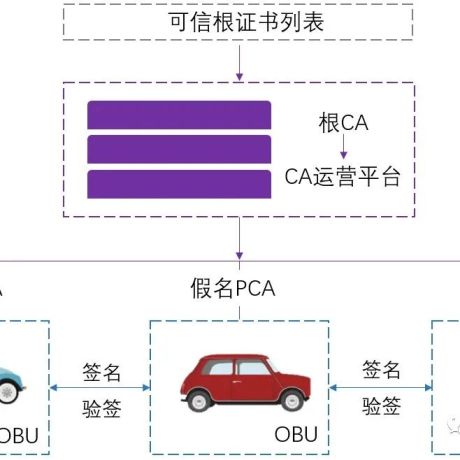

本文我们重点讨论车联网通络网络层面的安全技术。也就是现在通常提到的“车联网CA技术”。 车联网CA技术架构

大家都知道,C-V2X车联网技术包括蜂窝Uu(4G/5G)和PC5两种通信模式。目前基于Uu接口的C-V2X安全采用已有的移动蜂窝系统提供的安全机制来保证,技术相对成熟完善,由蜂窝网络运营商提供。在LTE系统中,基于PC5的C-V2X系统采用广播的方式进行通信,因此在网络层没有定义相关的安全机制进行保护,完全由应用层安全来实现。目前C-V2X系统在应用层主要考虑采用数字证书的方法(PKI体系)实现业务消息的数字签名及加解密,通过部署“证书颁发机构”,即CA平台(Certificate Authority),来进行数字证书的全生命周期管理。通信交互时,车联网终端需要从CA平台下载相应的数字证书,并使用数字证书对将要发送的消息进行签名,对接收到的业务消息进行验签,从而保证消息的完整性以及业务消息来源的合法性。